在当今数字化时代,信息技术的迅猛发展极大地便利了人们的生活和工作,但同时也带来了一系列网络安全挑战。其中,勒索病毒作为一种恶意软件,以其独特的攻击方式和严重的破坏性,成为了全球范围内的一大威胁。特别是近年来出现的.inl3勒索病毒,以其高超的伪装技巧和强大的加密能力,给无数用户造成了巨大的损失。

.inl3勒索病毒不仅能够巧妙地伪装成各种常见文件格式,如文档、图片、软件安装包等,还通过邮件附件、网页链接等多种途径进行传播。一旦用户不慎打开这些伪装文件,病毒便会迅速侵入系统,对重要数据进行加密,并索要高额赎金。这种病毒的存在,不仅严重威胁了用户的数据安全,也破坏了正常的网络秩序。

面对这一严峻挑战,了解.inl3勒索病毒的特点、传播方式及危害,成为我们有效防范和应对的前提。本文将详细介绍.inl3勒索病毒的伪装手段、危害表现以及相应的防范措施,旨在提高公众的网络安全意识,共同构建一个更加安全、稳定的数字环境。希望通过本文的介绍,能够为广大用户提供一个清晰的认知框架,助力大家在数字化浪潮中乘风破浪,守护好自己的数字家园。 在面对被勒索病毒攻击导致的数据文件加密问题时,技术支持显得尤为重要,您可添加我们技术服务号(shuju315),我们的专业团队拥有丰富的数据恢复经验和技术知识,能够迅速定位问题并提供最佳解决方案。

.inl3勒索病毒伪装性强

伪装性强是.inl3勒索病毒的一个重要特点,下面将详细介绍这一特点的具体表现和危害:

伪装手段

文档伪装:

常见格式:病毒可能伪装成常见的文档格式,如Word (.docx)、Excel (.xlsx)、PDF等。

诱饵内容:文件名和内容可能设计得非常诱人,例如“重要会议记录”、“财务报表”等,诱导用户打开。

图片伪装:

常见格式:可能伪装成JPEG、PNG等常见的图片格式。

诱饵内容:可能使用具有吸引力的图片,如风景、美女、重要事件照片等,吸引用户点击。

软件安装包伪装:

常见格式:可能伪装成EXE、ZIP、RAR等格式的软件安装包。

诱饵内容:可能伪装成常用软件的更新包、破解版软件、免费工具等,诱导用户下载和安装。

邮件附件伪装:

常见场景:通过电子邮件发送,伪装成来自可信来源的附件,如银行、公司同事、朋友等。

诱饵内容:邮件内容可能包含紧急通知、重要信息更新等,诱导用户打开附件。

网页链接伪装:

常见场景:在钓鱼网站或恶意广告中,伪装成正常链接。

诱饵内容:可能伪装成下载链接、视频播放链接等,诱导用户点击。

危害

难以察觉:

由于伪装成正常文件,用户在不知情的情况下执行恶意代码,难以察觉病毒感染。

广泛传播:

伪装性强使得病毒能够通过多种途径广泛传播,增加感染范围。

破坏性大:

一旦用户执行恶意代码,病毒会迅速加密文件,造成数据损失和系统破坏。

信任破坏:

伪装成可信来源的文件,破坏用户对正常文件的信任,增加防范难度。

经济损失:

用户可能需要支付赎金才能恢复文件,造成经济损失。

如果不幸中招,千万不要慌乱,因为我们的技术服务号(shuju315)为您提供全方位的帮助。

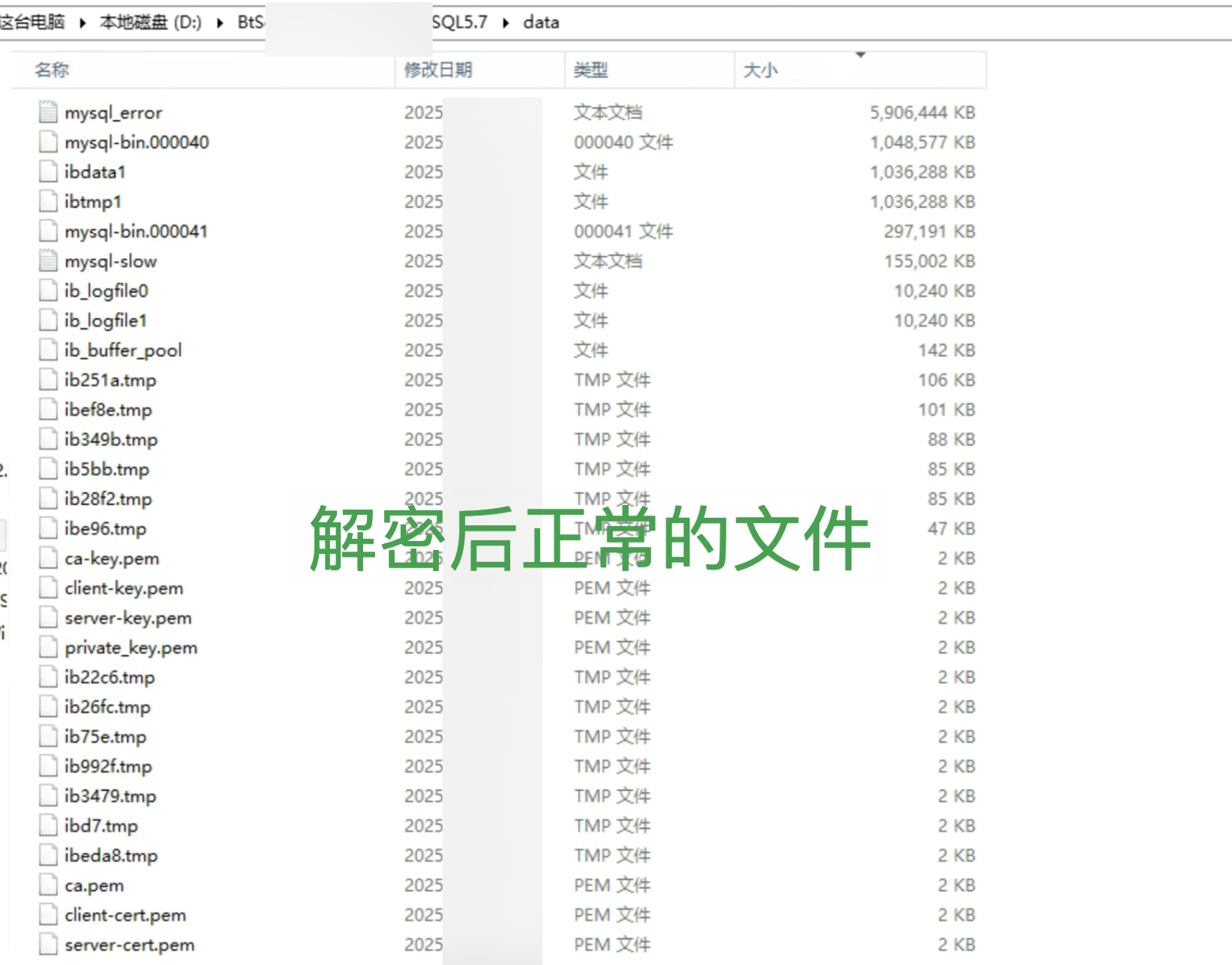

【.inle勒索病毒数据恢复案例】

防范措施

谨慎打开陌生文件:

不轻易打开来自陌生人的邮件附件、下载链接等。

使用安全软件:

安装和更新杀毒软件,实时检测和阻止恶意代码。

文件来源验证:

在打开文件前,验证文件的来源和真实性。

定期备份:

定期备份重要数据,以防病毒感染后数据丢失。

安全培训:

提高用户的安全意识,识别和防范伪装病毒。

通过以上详细介绍,我们可以更好地理解.inl3勒索病毒伪装性的具体表现和危害,以及如何有效地防范和应对。希望这些信息对您有所帮助。