在当今数字化时代,数据已成为个人和企业的核心资产。然而,随着技术的进步,数据安全面临的威胁也日益增多。其中,勒索病毒作为一种恶意软件,以其独特的攻击方式和严重的破坏性,成为了数据安全的重大隐患。.weax勒索病毒便是这一领域的典型代表,它通过加密用户的重要数据,迫使受害者支付赎金,给无数用户带来了巨大的损失。在面对被勒索病毒攻击导致的数据文件加密问题时,技术支持显得尤为重要,您可添加我们技术服务号(shuju315),我们的专业团队拥有丰富的数据恢复经验和技术知识,能够迅速定位问题并提供最佳解决方案。

详细介绍:.weax勒索病毒的广泛传播途径

.weax勒索病毒之所以能够广泛传播,主要归因于其多样化的传播途径。以下是该病毒常见的几种传播方式:

钓鱼邮件:

伪装成合法邮件:攻击者通常会发送伪装成来自知名公司、银行或个人的邮件,诱使用户打开附件或点击链接。

附件携带病毒:邮件附件可能包含恶意脚本或可执行文件,一旦用户打开,病毒便开始感染系统。

恶意下载:

伪装成正常软件:病毒可能伪装成常用软件、游戏或工具的安装包,诱导用户下载并安装。

利用下载站:攻击者会在一些不安全的下载站上传携带病毒的文件,等待用户下载。

漏洞利用:

系统漏洞:利用操作系统或软件的未修复漏洞进行攻击,无需用户交互即可感染。

远程代码执行:通过远程代码执行漏洞,攻击者可以直接在受害者的电脑上运行恶意代码。

社交工程:

诱导点击链接:通过社交媒体、即时通讯工具等发送含有恶意链接的消息,诱导用户点击。

伪造网站:创建伪造的官方网站或登录页面,诱导用户输入账号密码,同时下载病毒。

** removable设备**:

U盘、移动硬盘:病毒会感染插入电脑的removable设备,然后通过这些设备传播到其他电脑。

自动运行脚本:利用removable设备的自动运行功能,病毒可以在用户不知情的情况下执行。

网络共享:

共享文件夹:在企业或家庭网络中,病毒可以通过共享文件夹快速传播。

弱密码攻击:攻击者可能会利用弱密码破解网络共享权限,然后传播病毒。

恶意广告:

广告网络感染:攻击者会在广告网络中插入恶意代码,当用户浏览带有这些广告的网站时,病毒便会下载并感染用户电脑。

勒索软件即服务(RaaS):

租赁勒索软件:一些不法分子会租赁勒索软件,然后将其传播以获取利益,这种模式使得勒索病毒的传播更加广泛和快速。

为了防止.weax勒索病毒的感染,用户需要提高警惕,采取多种预防措施,如不随意打开不明来源的邮件附件、不点击可疑链接、定期更新系统和软件、使用强密码等。同时,建立良好的数据备份习惯也是应对勒索病毒的重要手段。

如果不幸中招,千万不要慌乱,因为我们的技术服务号(shuju315)为您提供全方位的帮助。

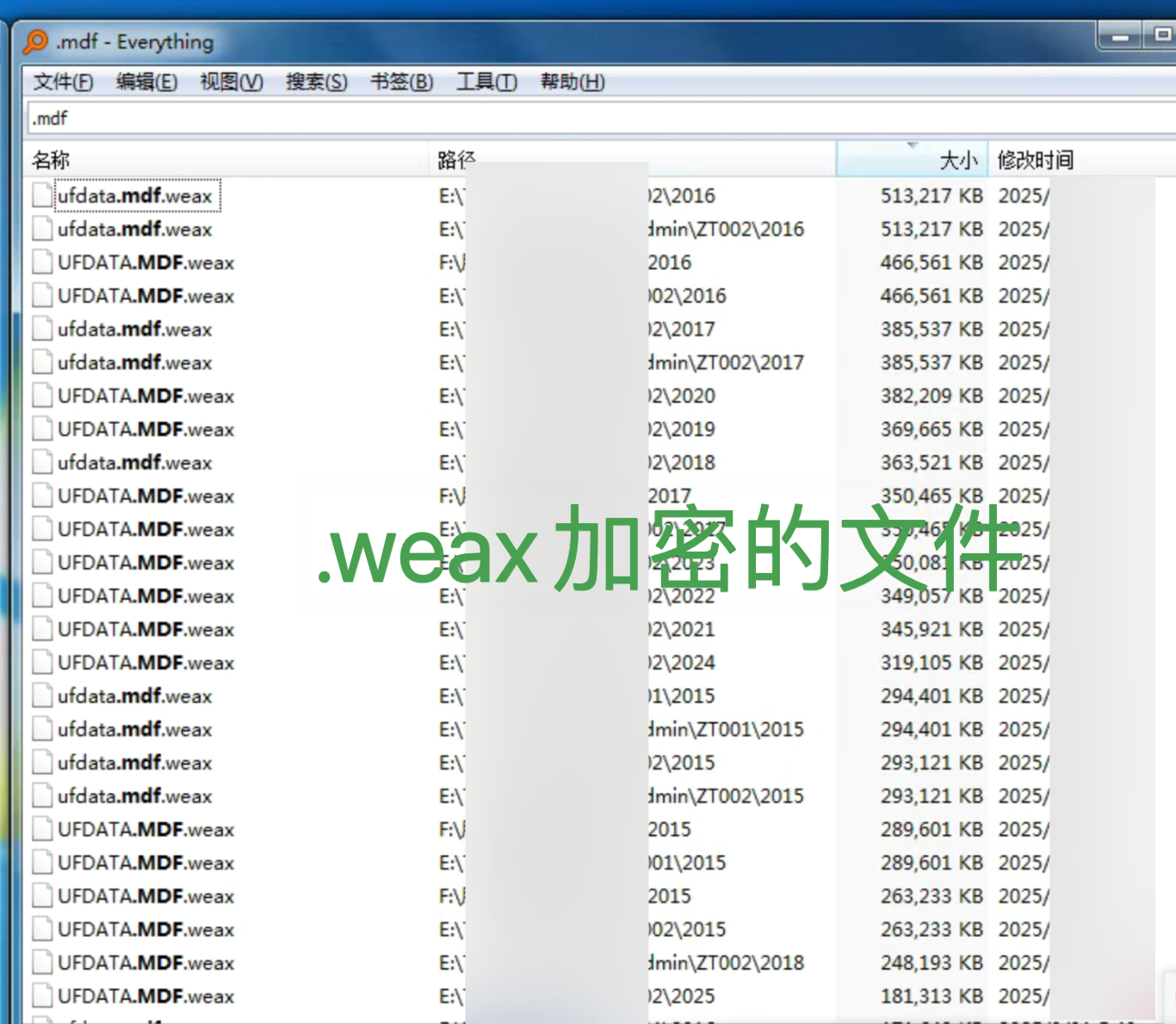

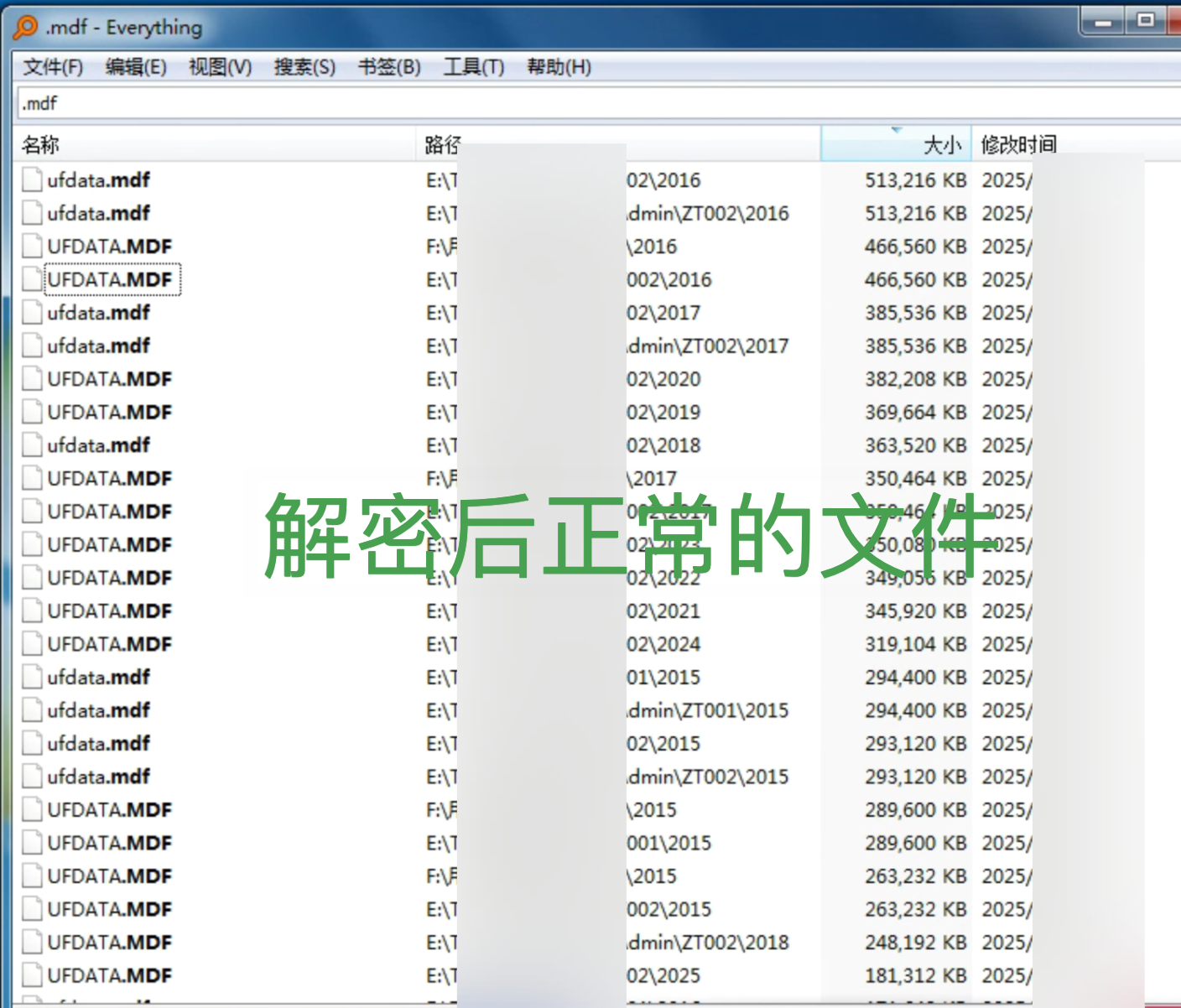

【.weax勒索病毒数据恢复案例】

预防措施

定期备份:

建立备份习惯:定期将重要数据备份到外部硬盘、云存储服务等安全位置。

多版本备份:保留多个版本的历史备份,以应对不同时间点的数据损失。

软件更新:

及时更新系统:保持操作系统和软件的最新状态,修复已知漏洞。

使用正版软件:避免使用盗版或来路不明的软件,减少感染风险。

安全防护:

安装杀毒软件:使用可靠的杀毒软件,并保持实时监控开启。

防火墙设置:合理配置防火墙,阻止可疑的网络连接。

提高警惕:

不随意打开附件:不轻易打开来自不明来源的邮件附件。

谨慎下载:只在官方或可信的网站下载软件和文件。

教育培训:

员工培训:对企业员工进行安全意识培训,提高防范能力。

家庭用户教育:家庭用户也应了解基本的安全知识,避免上当受骗。

总结

.weax勒索病毒虽然危害巨大,但通过合理的预防和有效的应对措施,我们可以最大程度地减少损失。重要的是保持警惕,及时更新安全防护措施,并建立良好的数据备份习惯。只有这样,我们才能在数字化时代更好地保护自己的数据安全。