勒索病毒攻击事件层出不穷,严重威胁着个人和企业的数据安全。其中,.wxx 勒索病毒作为一种较为活跃的变种,给众多用户带来了巨大的损失。本文将详细介绍 .wxx 勒索病毒的特点、如何恢复被加密的数据文件以及如何有效预防此类攻击。在面对被勒索病毒攻击导致的数据文件加密问题时,技术支持显得尤为重要,您可添加我们技术服务号(shuju315),我们的专业团队拥有丰富的数据恢复经验和技术知识,能够迅速定位问题并提供最佳解决方案。

.wxx勒索病毒的“恶意行为多样化”

.wxx勒索病毒为了提高其攻击成功率、增加受害者痛苦、以及逃避检测,往往会实施多种多样的恶意行为。这些行为可以归纳为以下几个方面:

1. 破坏系统备份和恢复机制:

删除卷影副本 (Shadow Volume Copies): 这是Windows系统的一项功能,可以创建文件的快照,用于系统还原和数据恢复。许多.wxx勒索病毒会使用特定的命令(例如 vssadmin delete shadows /all /quiet)来删除所有卷影副本,从而消除受害者通过系统还原来恢复文件的可能性。

删除系统备份: 病毒可能会尝试删除系统自动创建的备份文件,或者用户手动创建的备份,特别是那些存储在本地或网络共享位置的备份。

禁用Windows还原 (Windows System Restore): 通过修改系统设置或删除还原点,阻止用户使用Windows系统还原功能来恢复系统到之前的健康状态。

终止与备份相关的进程: 病毒可能会监控并终止正在运行与备份相关的进程,例如Windows Server Backup或其他第三方备份软件的进程。

2. 自我传播和感染其他设备:

通过网络共享传播: .wxx勒索病毒会尝试访问网络上的共享文件夹,并将其自身复制到这些位置,然后运行病毒程序,感染连接到这些共享文件夹的其他设备。

通过映射网络驱动器传播: 类似地,病毒也会尝试感染映射的网络驱动器,从而扩散到连接到这些驱动器的其他计算机。

利用漏洞传播: 一些.wxx勒索病毒会利用操作系统的漏洞或应用程序的漏洞进行传播,例如利用永恒之蓝 (EternalBlue) 漏洞传播,该漏洞影响了较旧版本的Windows系统。

通过远程桌面协议 (RDP) 传播: 如果用户的RDP密码较弱或被破解,病毒可能会通过RDP远程登录到其他机器上进行传播。

3. 下载和执行其他恶意软件:

下载远控木马 (RAT): 一旦获得系统控制权,.wxx勒索病毒可能会下载并安装远程访问木马 (Remote Access Trojan),允许攻击者完全控制受害者的计算机,进行更进一步的数据窃取、间谍活动或其他恶意行为。

下载挖矿程序: 病毒可能会下载并运行加密货币挖矿程序,利用受害者的计算机资源进行挖矿,导致系统性能下降,并可能产生额外的电费。

下载更多信息窃取程序: 除了远控木马,病毒还可能下载专门用于窃取信息的恶意软件,例如密码窃取程序、浏览器窃取程序等,用于获取受害者的各种账户密码、信用卡信息、个人信息等。

4. 其他恶意行为:

窃取敏感信息: 除了通过下载信息窃取程序,一些.wxx勒索病毒本身也可能具备窃取敏感信息的功能,例如收集用户的地址簿、浏览器历史记录、最近使用的文档等信息,并将这些信息发送给攻击者。

修改系统设置: 病毒可能会修改系统设置,例如更改壁纸、屏幕保护程序、注册表项等,以显示勒索信息或干扰用户的正常使用。

阻止访问安全相关网站: 为了阻止受害者寻求帮助或下载安全工具,病毒可能会修改系统的hosts文件或浏览器设置,阻止用户访问安全厂商的网站、杀毒软件的更新服务器等。

隐藏自身: 病毒会采用各种技术来隐藏自身,例如将自己命名为系统进程的名称、注入到合法进程中运行、使用根证书技术等,以避免被安全软件检测和清除。

.wxx勒索病毒的恶意行为多样化是其一个显著的特点。这些行为不仅使得病毒更难被清除,也给受害者带来了更大的损失和困扰。了解这些恶意行为有助于我们更好地理解勒索病毒的威胁,并采取更有效的防范措施。同时,这也提醒我们,网络安全防护需要综合考虑各个方面,不仅要防范已知的威胁,还要对未知的风险保持警惕。

如果不幸中招,千万不要慌乱,因为我们的技术服务号(shuju315)为您提供全方位的帮助。

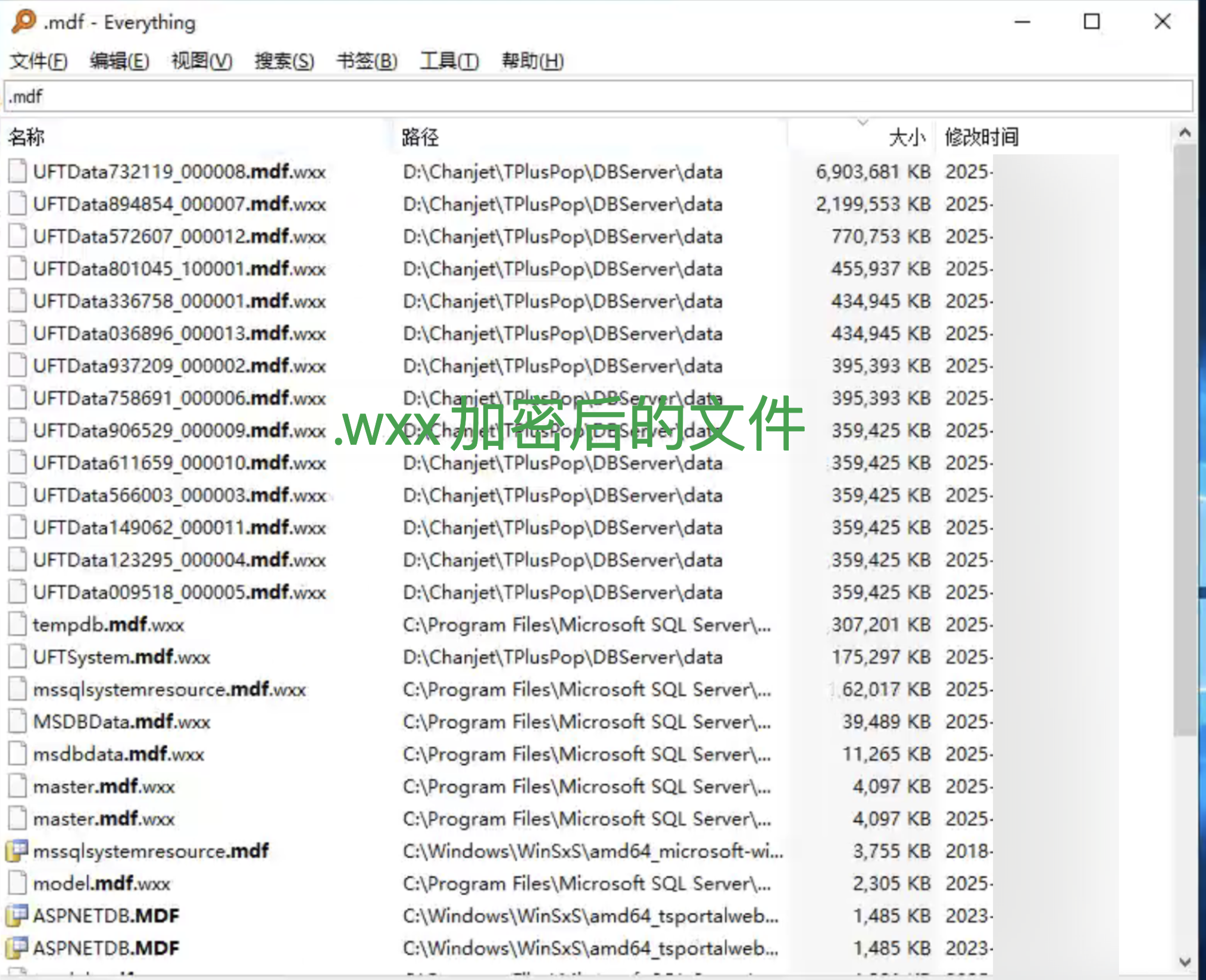

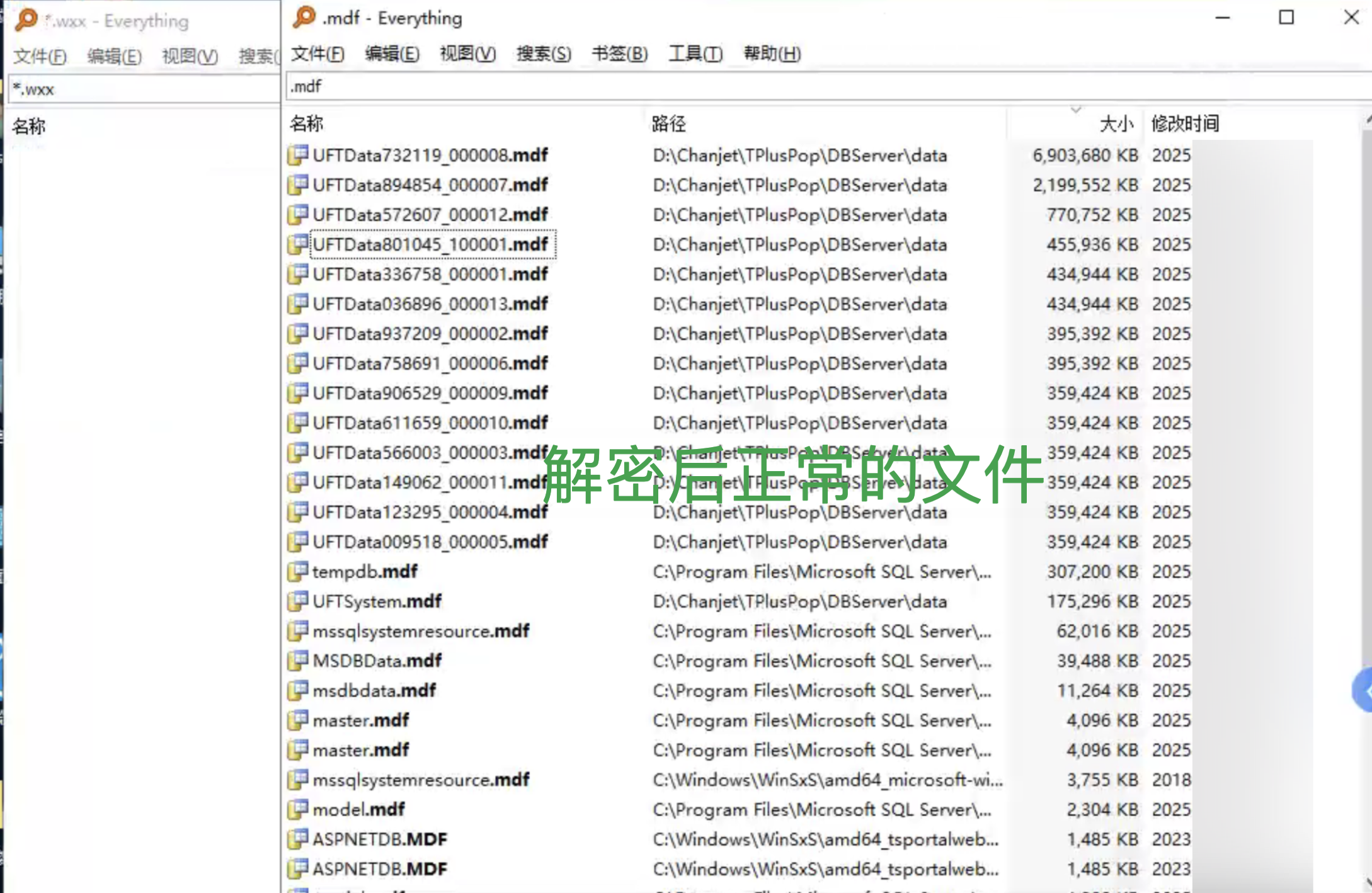

【.wxx勒索病毒数据恢复案例:】

预防.wxx勒索病毒的措施

更新系统和软件:及时更新操作系统和软件,修复安全漏洞,降低被病毒攻击的风险。

安装杀毒软件:安装可靠的杀毒软件,并保持实时更新,以防止病毒入侵。

备份数据:定期备份重要数据,并存储在安全的地方,如云存储或外部硬盘。

谨慎点击链接和下载附件:不要随意点击来历不明的链接或下载未知来源的附件,以免感染病毒。

使用强密码:设置强密码并定期更换,以防止黑客通过猜测密码入侵系统。

总结

.wxx勒索病毒是一种危害极大的恶意软件,但通过采取有效的预防和恢复措施,可以降低其带来的损失。用户应提高安全意识,养成良好的网络安全习惯,以保护自己的数据安全。

易数据恢复™是一家专注于数据恢复技术研发与应用的高科技企业,致力于为各类企业客户提供专业、高效的数据恢复解决方案,帮助客户迅速解决勒索病毒数据恢复、勒索病毒数据解密、数据库修复、服务器数据恢复等各类数据问题。凭借多年来积累的技术优势与丰富的专业沉淀及专业经验,目前已成为国内领先的数据恢复服务提供商之一。

易数据恢复目前已支持各种勒索病毒后缀的数据恢复,包含且不限于以下各种勒索病毒后缀的数据恢复:

后缀.wxx勒索病毒,.weax勒索病毒,.bixi勒索病毒,.baxia勒索病毒,.wstop勒索病毒,.sstop勒索病毒,.chewbacca勒索病毒,.restorebackup勒索病毒,.inl3勒索病毒,.DevicData勒索病毒,.helper勒索病毒,lockbit3.0勒索病毒,.[[dataserver@airmail.cc]].wstop勒索病毒,[[BaseData@airmail]].wstop勒索病毒,[[BitCloud@cock.li]].wstop勒索病毒,sstop勒索病毒,.locked勒索病毒,[datastore@cyberfear.com].mkp勒索病毒,mkp勒索病毒,.[Mirex@airmail.cc].mkp勒索病毒,.[sspdlk00036@cock.li].mkp勒索病毒,[newqq77@tuta.io].mkp勒索病毒,.REVRAC勒索病毒,.hero77勒索病毒,.efxs勒索病毒,.lcrypt勒索病毒,.kat6.l6st6r勒索病毒,.moneyistime勒索病毒,.888勒索病毒,.AIR勒索病毒,[xueyuanjie@onionmail.org].AIR勒索病毒。