近年来,勒索病毒持续演变,成为全球网络安全领域的一大威胁。其中,.mkp 勒索病毒以其隐蔽性强、加密算法复杂、破坏力大等特点,已导致大量企业与个人用户蒙受数据损失。本文将全面介绍 .mkp 勒索病毒的特征与传播方式,详细讲解被加密后的数据恢复方法,并提供实用的预防建议,帮助您有效应对这一安全威胁。在面对被勒索病毒攻击导致的数据文件加密问题时,技术支持显得尤为重要,您可添加我们技术服务号(shuju315),我们的专业团队拥有丰富的数据恢复经验和技术知识,能够迅速定位问题并提供最佳解决方案。

感染后的表现与危害

一旦系统被 .mkp 勒索病毒 感染,用户通常会观察到以下现象:

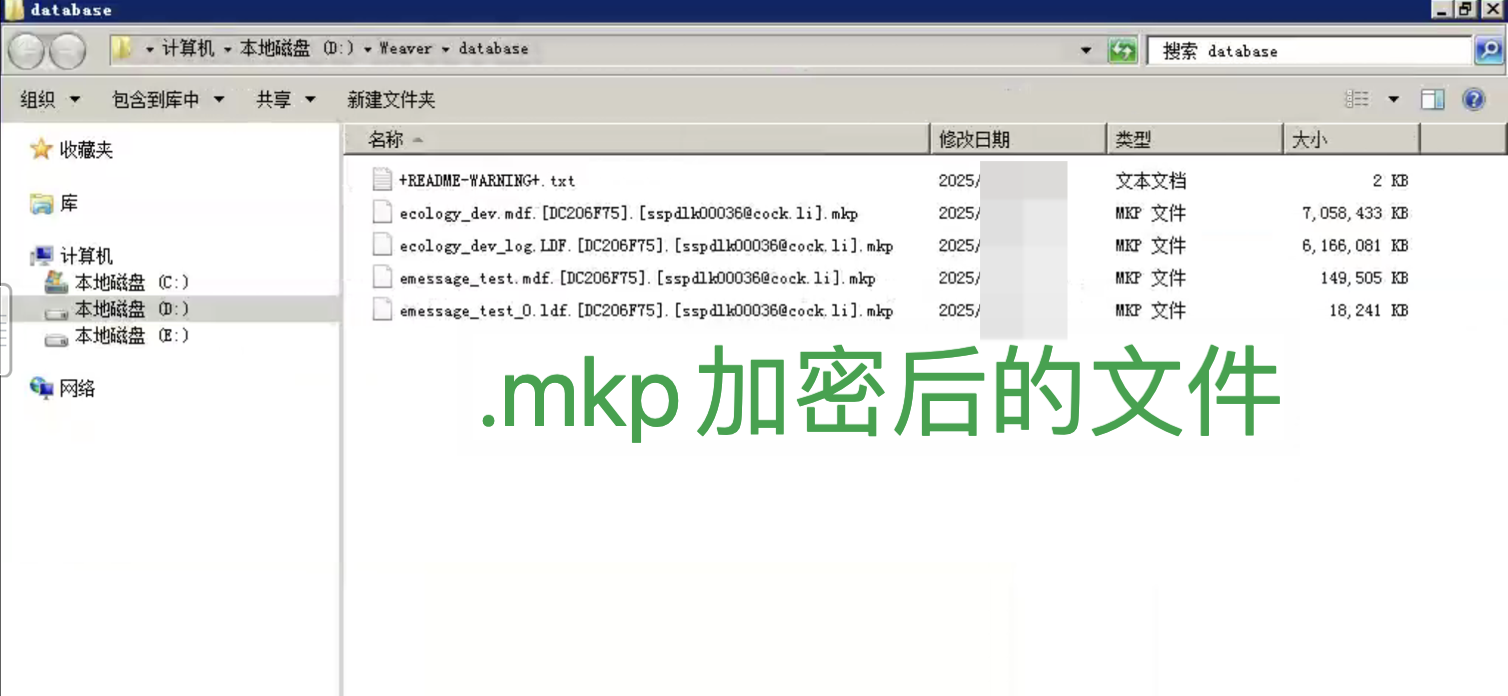

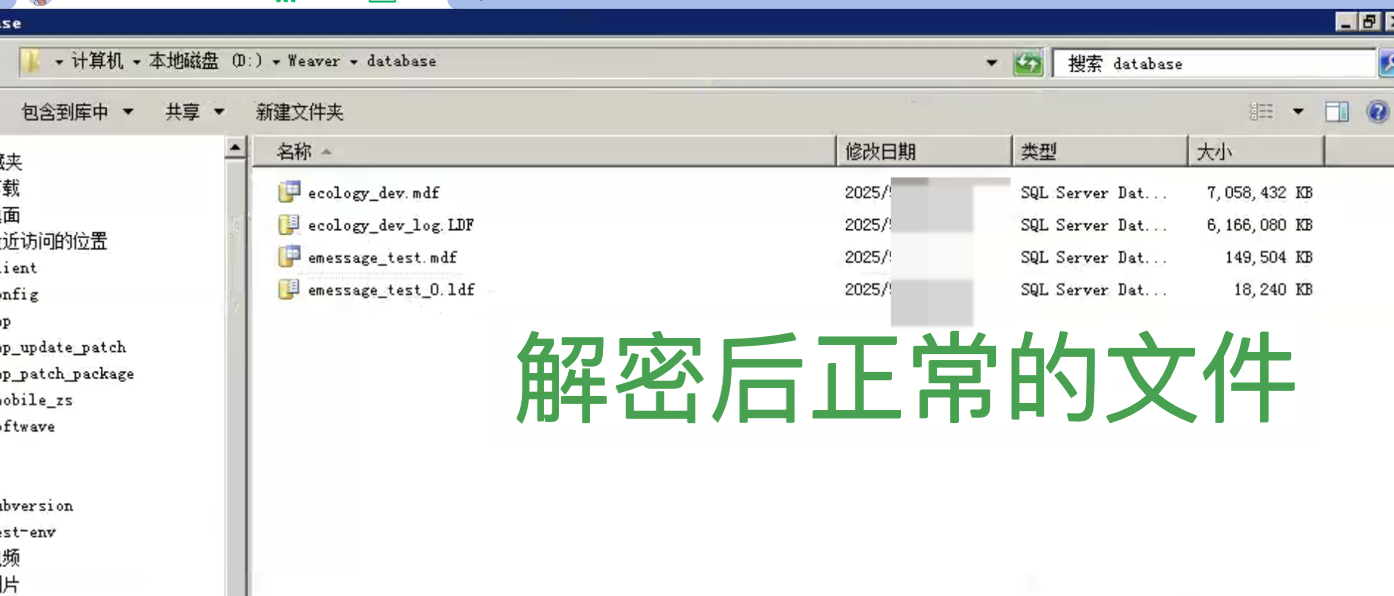

1. 文件被加密且无法打开

所有重要文件(如 .docx、.xlsx、.pdf、.jpg、.mp4、.db 等)均被加密,文件名后添加 .mkp扩展名。

尝试打开文件时会提示文件损坏或格式不正确。

2. 勒索信息文件

在每个被加密文件所在的目录下,会出现 _readme.txt 或 decrypt_files.txt 文件。

文件内容通常包含以下信息:

加密说明;

支付金额(通常为比特币);

攻击者的联系方式(如邮箱或Telegram账号);

倒计时警告(如“72小时内未支付将永久删除密钥”)。

3. 系统运行异常

部分安全软件被禁用或无法启动;

系统速度变慢,出现异常进程;

网络连接异常,可能尝试连接C&C服务器。

如果不幸中招,千万不要慌乱,因为我们的技术服务号(shuju315)为您提供全方位的帮助。

【.mkp勒索病毒数据恢复案例】

有效预防.mkp勒索病毒之定期备份重要数据

一、3-2-1 备份策略详解

1. 3份数据副本

含义:保留至少三份数据副本,包括一份原始数据和两份备份副本。

细节操作:

原始数据:即您当前在使用的文件,存储在主设备(如电脑、服务器)中。

第一份备份:通常保存在本地,如外接硬盘、NAS(网络附加存储)或另一台本地服务器。

第二份备份:必须存放在异地,如云存储服务(如阿里云OSS、腾讯云COS、OneDrive、Google Drive)或异地办公室的存储设备。

技术建议:

使用自动化备份工具(如 Acronis True Image、Veeam、Duplicati、Restic)定期生成备份副本。

避免手动备份,防止因人为疏忽导致遗漏。

2. 2种不同存储介质

含义:使用不同类型的存储介质,降低因介质故障导致备份失败的风险。

细节操作:

第一种介质:可以是内置硬盘(HDD/SSD)。

第二种介质:可以是外接硬盘、磁带、NAS、光盘或云存储。

技术建议:

不要将两份备份都放在同一台服务器或同一品牌硬盘上,防止因硬件批量故障导致数据丢失。

企业用户可考虑使用磁带库作为长期归档介质,具备高可靠性和抗电磁干扰能力。

3. 1份异地备份

含义:至少有一份备份必须存放在与原始数据地理位置不同的地方,以应对火灾、盗窃、自然灾害等物理威胁。

细节操作:

异地备份形式:

云存储:通过阿里云、腾讯云、AWS、Backblaze 等服务进行自动同步。

异地办公室/数据中心:通过专线或VPN定期同步数据。

备份频率:

核心业务数据建议每日备份;

非关键数据可每周或每月备份。

技术建议:

使用增量备份或差异备份技术,减少带宽占用和存储成本。

配置备份加密,确保传输和存储过程中的数据安全。

二、确保备份文件与主系统隔离

1. 避免同步加密

风险说明:

若备份设备与主系统保持实时连接(如映射网络驱动器、同步盘),一旦主系统被勒索病毒感染,备份文件也可能被同步加密。

防护措施:

断开式备份:备份完成后立即断开外接硬盘或网络连接,防止被感染。

只读备份:对云存储或NAS设置只读权限,避免恶意程序写入或删除备份。

版本控制:使用支持历史版本管理的云存储(如Google Drive、OneDrive),可回滚到未感染前的版本。

2. 定期验证备份有效性

含义:备份不仅要做,还要确保可用。

细节操作:

每季度或每半年进行一次恢复测试,随机抽取文件进行还原。

检查备份是否完整、无损坏,确保在真实灾难中能够快速恢复。

三、备份策略的优化建议

1. 自动化备份流程

配置定时任务,自动执行备份操作,减少人工干预。

使用备份软件的告警功能,在备份失败时及时通知管理员。

2. 备份数据加密

为备份数据设置强密码或使用AES-256加密,防止备份数据泄露。

确保密钥安全存储,避免与备份文件存放在一起。

3. 分层备份策略

热备份:高频数据实时或每日备份。

温备份:低频数据每周或每月备份。

冷备份:归档数据长期离线存储。

总结

3-2-1 备份策略 是防范勒索病毒最有效的手段之一。通过 多副本、多介质、异地存储,结合 自动化、加密、隔离 等技术手段,可以最大程度保障数据安全。

在备份过程中,尤其要注意 避免同步加密 和 定期验证备份有效性,确保在遭遇攻击时能够快速恢复业务,减少损失。

易数据恢复™是一家专注于数据恢复技术研发与应用的高科技企业,致力于为各类企业客户提供专业、高效的数据恢复解决方案,帮助客户迅速解决勒索病毒数据恢复、勒索病毒数据解密、数据库修复、服务器数据恢复等各类数据问题。凭借多年来积累的技术优势与丰富的专业沉淀及专业经验,目前已成为国内领先的数据恢复服务提供商之一。

易数据恢复目前已支持各种勒索病毒后缀的数据恢复,包含且不限于以下各种勒索病毒后缀的数据恢复:

.wxx勒索病毒,.weax勒索病毒,.bixi勒索病毒,.baxia勒索病毒,.wstop勒索病毒,.sstop勒索病毒,.chewbacca勒索病毒,.restorebackup勒索病毒,.backlock勒索病毒,.eos勒索病毒,.rw2勒索病毒,.DevicData勒索病毒,.helper勒索病毒,lockbit3.0勒索病毒,.[[dataserver@airmail.cc]].wstop勒索病毒,[[BaseData@airmail]].wstop勒索病毒,[[BitCloud@cock.li]].wstop勒索病毒,.locked勒索病毒,[datastore@cyberfear.com].mkp勒索病毒,mkp勒索病毒,.[Mirex@airmail.cc].mkp勒索病毒,.[sspdlk00036@cock.li].mkp勒索病毒,.REVRAC勒索病毒,.redfox勒索病毒,.hero77勒索病毒,.kat6.l6st6r勒索病毒,.kalxat勒索病毒,.888勒索病毒,.AIR勒索病毒,[xueyuanjie@onionmail.org].AIR勒索病毒等。